原标题:【一周安全资讯0807】全球网络入侵活动量激增125%;亚马逊DNS托管服务爆漏洞

【Accenture 网络调查报告:全球网络入侵活动量激增125%】近日,Accenture发布了上半年的网络调查报告,在对上半年的全球事件响应分析中,其发现全球网络入侵活动的数量与去年相比增长了125%。该报告基于Accenture从2021年1月至2021年6月期间进行的CIFR(Cyber Investigations,Forensics and Response)事件响应活动。其指出,由于网络入侵活动的增长,几乎每个行业和地区都观察到了这种影响。而增长问题大多是由于web shell活动、勒索事件以及供应链攻击。其中,一些行业和地理区域受到的影响不成比例:消费品和服务(21%)、工业(16%)、银行(10%)、旅游和酒店( 9%)和保险(8%),这些加起来占总入侵量的60%以上。而在地区中,美国是受影响最严重的地区,占事件总量的36%,其次是英国(24%)和澳大利亚(11%)。勒索软件和敲诈勒索操作继续占据首要地位,在恶意软件类别中占38%,其次是后门,占33%。此外,在勒索活动中,按年收入衡量,超过80%的勒索软件和勒索受害者规模为1B美元以上,这表明勒索活动是一场 “大型游戏狩猎”(big game hunting)。

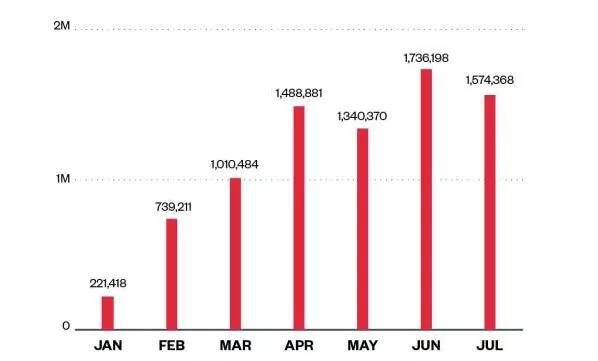

【随着新一波新冠疫情的到来,汹涌的点击欺诈活动又开始了】随着新一波新冠疫情的到来,许多国家重新实施了封锁和限制,人们又再次被困在家里。随着奥运会比赛如火如荼地进行,很多人都被吸引到网站上来观看比赛了,这无意间使攻击者发现了大量的点击欺诈攻击机会。点击欺诈是无效点击的一部分,是指有恶意或欺诈目的的点击,换句话说,是指意在通过人为的方式增加广告客户支出或发布商收入的点击。肆无忌惮的广告商正在利用这一功能,从和奥运比赛新闻有关的点击欺诈中获利,这可能是利用了更多的人困在家里搜索流媒体内容。据研究,从2月底开始,这类垃圾邮件有所增加。经过进一步的调查,研究人员发现了这个浏览器通知方案的一些有趣和独特之处。弹出窗口不会导致任何恶意的内容,而是将用户带到合法的安全软件网站。滥用浏览器通知功能会破坏用户的信任,垃圾邮件发送者利用这一功能来获取广告收入,并利用恐惧或误导性通知来说服用户允许发送通知。研究人员发现了超过3500个重定向到80多个BNS网站的域名。基于IP范围和注册信息,研究人员认为是同一攻击者或组织为这个垃圾邮件活动开发了许多门户页面。

【美参议院报告就网络安全问题对多家联邦机构提出严厉批评】据外国媒体报道,美国参议院周二公布的一份报告严厉批评了几家联邦机构在网络安全方面的不力做法。国土安全与政府事务委员会带来的这份长达47页的报告说明,在接受审查的八家联邦机构中,有七家未能实施基本网络安全措施以保护个人身份信息,这给美国人的数据带来了重大的隐私和安全风险。报告还发现,一些机构未能安装基本的安全更新和补丁,而其他机构则在使用没有经过授权的系统。其中7家机构使用的还是传统或过时的系统。“从SolarWinds到最近针对关键基础设施的勒索软件攻击,显然网络攻击还会继续,我们自己的联邦机构没有尽一切可能保护美国的数据,这是不可接受的,”该委员会资深成员、共和党参议员Rob Portman说道。SolarWinds黑客袭击了许多联邦机构。受害者包括国土安全部的高级官员,这表明,即便是负责保护美国免受外国黑客攻击的政府机构也无法免受日渐增长的网络攻击威胁。拜登政府最近对此公布了几项加强联邦机构网络安全实践的举措以保护美国的基础设施免受网络攻击,这中间还包括一项行政命令和一项200亿美元的计划。

【Zoom同意支付5.4亿达和解:被控与脸书等第三方共享个人隐私信息】知名视频会议软件Zoom于近日同意支付8500万美元(约合人民币5.4亿元)以就一项隐私集体诉讼达成和解。此项集体诉讼的原告一方指控,Zoom与脸书(Facebook)等第三方共享用户个人隐私信息、未阻止黑客劫持Zoom会议等,侵犯了用户的隐私权。据了解,Zoom系一款线上视频会议软件。自疫情爆发以来,Zoom的用户剧增。美国联邦贸易委员会(FTC)的多个方面数据显示,Zoom用户已由2019年12月的1000万飙升至2020年4月的3亿。据路透社报道,为就一项隐私方面的集体诉讼达成和解,Zoom同意了支付8500万美元的和解金。此项和解协议还需要加州圣何塞地区法官露西·高( Lucy Koh)的批准。每名参与集体诉讼的付费用户将有资格获得15%的退款或者25美元的赔偿,其余每人能够得到15美元的赔偿。此次和解是在3月11日法官Koh允许原告提出一些基于合同的索赔之后所达成的。

【研究发现多款电动汽车充电器与充电网络存在高危漏洞】英国网络安全公司Pen Test Partners,刚刚曝光了在六个家用电动汽车充电品牌、以及一个大型公共 EV 充电网络API中的几个安全漏洞。随着IoT即将在人们的家庭与车辆中无处不在,本次调查给出了物联网设备监管不力的最新实例,且涉及Project EV、Wallbox、EVBox、EO Charging 的 EO Hub / EO mini pro 2、Rolec、以及Hypervolt这个六个不同的 EV 充电品牌。问题还涉及Chargepoint公共充电网络的API,安全研究人员Vangelis Stykas指出,这些漏洞或允许黑客劫持用户账户、阻碍充电、甚至将其中一款充电器编程入侵用户家庭网络的“后门”。若公共充电网络遭到黑客攻击,还可能会引起电费窃取、以及通过开启 / 关闭充电器而造成电网波动。由于电网并非为电力消耗的大幅波动而设计,若黑客能够开启 / 关闭足够数量的直流快速充电器,那无需耗费太多的时间,就会让电网遭遇过载。

【亚马逊/谷歌DNS托管服务爆严重漏洞,可窃取企业内网敏感信息】在日前召开的美国黑帽安全大会(Black Hat USA 2021)上,云安全厂商Wiz公司两位安全研究员Shir Tamari与Ami Luttwak披露一项影响托管DNS服务商的新问题。利用这个bug,攻击者可以劫持平台节点、拦截部分传入的DNS流量并据此映射客户的内部网络。这项漏洞也让人们再次意识到,持续收集敏感信息的托管DNS平台,很有几率会成为恶意人士理想的网络间谍与情报数据收集目标。在上周的一次采访中,Wiz研究人员表示他们已确认可以在后端添加托管DNS服务商自身的名称服务器(例如uk),并将其指向自己的内部网络。如此一来,Wiz团队就能顺利劫持被发送至托管DNS服务商服务器处的DNS流量。但从实测来看,Wiz团队并没有收到经由该服务器的所有DNS流量,只是收到了大量动态DNS更新。Wiz团队提到,他们发现有三家DNS即服务供应商容易受到这样的一个问题的影响。其中的亚马逊与谷歌快速行动,已经发布了相应更新,第三家服务商也正在着手修复。在本周的邮件采访中,亚马逊与谷歌发言人回应称,已经修复了Wiz发现的攻击薄弱点,现在企业客户已无法在后端上注册服务商自己的域名。

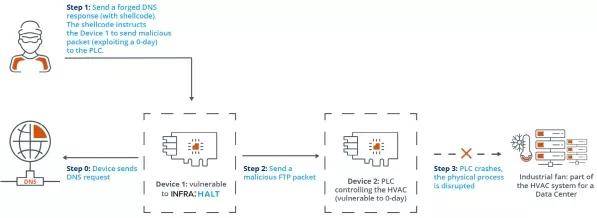

【又见供应链威胁:漏洞“INFRA:HALT ”影响数百家供应商的OT设备】8月4日,JFrog和Forescout的研究人员发布了一份联合报告,公开披露了在NicheStack TCP/IP堆栈中发现的14个安全漏洞。Forescout和JFrog Security研究人员在NicheStack中发现的14个漏洞被统称为“INFRA:HALT”,允许远程代码执行、拒绝服务、信息泄漏、TCP 欺骗和DNS缓存中毒。Forescout指出,其他主要的OT设备供应商,如Emerson、霍尼韦尔(Honeywell)、三菱电机、罗克韦尔自动化和施耐德电气,都是堆栈的原始开发商InterNiche的客户。由于这种漏洞存在于OT环境,所以受影响最大的垂直行业是制造业。目前,HCC Embedded公司已经为受影响的NicheStack 版本(即NicheStack v4.3之前的所有版本)发布了相关补丁。建议相关供应商(涉及嵌入式网络)及时升级更新,并向客户提供自己的更新。目前尚不清楚有多少设备在使用易受攻击的堆栈版本,但根据有关数据显示,该堆栈已被近 200 家设备供应商使用,这中间还包括世界上大多数顶级工业自动化公司。

【勒索、出售均未果,黑客在网上曝光了盗来的所有EA数据】据外媒The Record报道,上月侵入了EA的黑客在勒索该公司并随后将窃取的文件出售给第三方买家未果后,公布了窃取的全部数据。这一些数据被曝光在一个地下网络犯罪论坛上,现在正在种子网站上广泛传播。根据The Record获得的转储文件副本,泄露的文件包含《FIFA 21》足球比赛的源代码,包括支持该公司服务器端服务的工具。据悉,这起泄密事件最初是在6月10日被曝出的,当时黑客们在一个地下黑客论坛上发布了一个声称他们拥有EA数据并愿意以2800万美元的价格出售这一些数据的帖子。在Motherboard的采访中,黑客声称他们从一个名为Genesis的暗网络市场购买了EA内部Slack频道的认证cookie从而获得了这一些数据。黑客们表示,他们使用认证cookie来模仿一个已经登录过的EA员工账号进入EA的Slack渠道,然后诱骗EA IT支持员工允许他们进入企业内部网络。黑客随后从该公司的内部代码库下载了超780GB的源代码。EA在完整数据被公布后发给The Record的一份声明中证实,在黑客入侵期间,没有玩家的数据被访问,公司没理由相信泄漏会对玩家隐私造成任何风险。